Hackeři se dostali k jádru Nintendo Switch

Že jsou ambiciózní hackeři schopni téměř všeho už víme dlouho. Aktuální generace konzolí jim ale překvapivě úspěšně odolává. Vyjma ojedinělých prolomení letitých firmware PlayStation 4 jsme se výrazných úspěchů s obcházením ochran před uživatelskými modifikacemi nedočkali. Prvními vlaštovkami jsou technici z týmu ReSwitched, kteří objevili systémovou slabinu Switche a pracují na jejím využití.

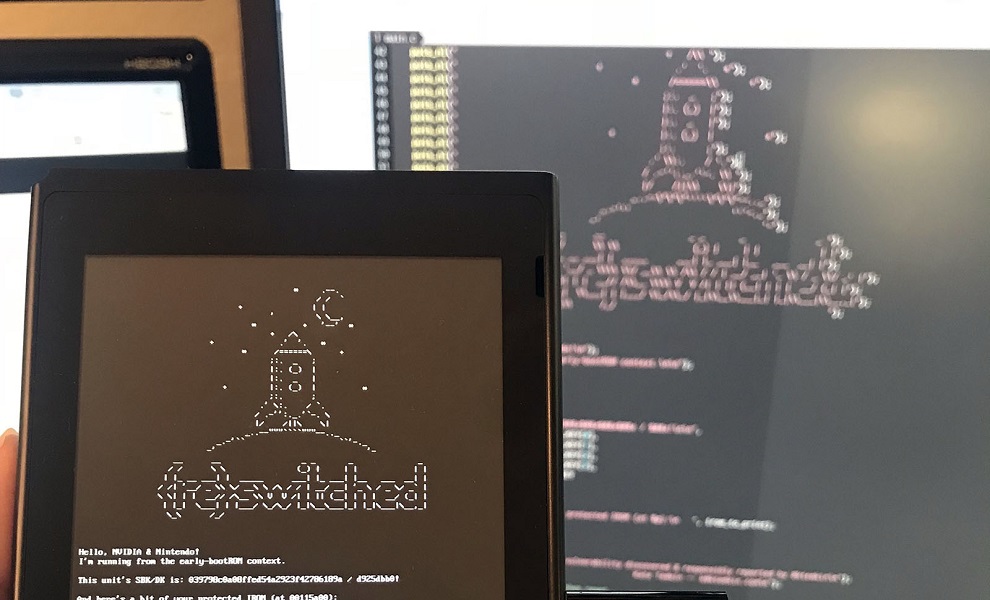

Exploit kódově zvaný Fusée Gelée (Zmrzlá raketa) zjednodušeně řečeno využívá nedodělků v kódu USB recovery módu jádra NVIDIA Tegra X1 a obchází zabezpečení bootROMu. V praxi proces zahrnuje modifikaci konektoru pravého Joy-Conu. Následně při USB kontrole dojde k přehlcení systému a otevření pomyslných dvířek k bootROM, softwarovému srdci přístroje. Dotyčný hacker pak může do obyčejně nepřístupného aplikačního bloku nahrávat vlastní kód. V případě Nintendo Switch bootROM nelze změnit, jakýkoliv kus který doposud sjel z výrobní linky (a doposud jich je necelých 15 milionů) je tudíž identicky náchylný a nutná záplata je technicky vyloučena.

Well, it is 73F in Denver, today: so I guess it’s as good a time as ever to acknowledge: https://t.co/UGqtMeHR13.

— Kate Temkin (@ktemkin) April 23, 2018

Writeup: https://t.co/W07AUWPd9u

Sample payload: https://t.co/d5nCLNa7E5

Guides and information so you can use it too are forthcoming. :)

To neznamená, že je na Switch automaticky možné začít tlačit pirátský software. Kromě toho, že i samotné tituly mají vlastní DRM ochranu upozorňuje Kate Temkin, členka týmu ReSwitched, na nedokonalosti exploitu. Teoreticky může sloužit k nahrávání modifikovaných verzí her, prvními a méně kontroverzními kroky by ale bylo například zpřístupnění zálohování uložených her.

Nintendo také není v kauze úplně bezmocné. Nejjednodušším řešením se zatím jeví blokování online služeb hacknutých konzolí. Masivní rozšíření Fusée Gelée však prozatím nehrozí, tým dosud zveřejnil pouze kusé informace a s podrobnějšími návody vyrukuje až v průběhu června. Konkurenční tým Fail0verflow, známý například Switch emulací Legend of Zelda: Wind Waker, navíc po zkušenostech se svým exploitem shofel2 upozorňuje na možná úskalí neodborných zásahů do systému. Díky programovému řízení napětí přístroje může špatně napsaný kód vést k defektům hardwaru nebo dokonce jeho vznícení.